Apr

03

2013

Nous allons utiliser dans cet article des cmdlets pour se connecter à une base Oracle, qui contient les données RH et vérifier si chaque employé dispose d’une boite Email sous Exchange 2010. L’attribut commun entre les deux systèmes peut être filtré avec les cmdlets Exchange, ce qui est conseillé pour la performance du script. Nous choisirons le CustomAttribute13 pour notre exemple.

Read more »

Nov

16

2012

Nous allons décrire dans cet article les différentes étapes d’un test d’intrusion sur un domaine ADDS de test. Le pentest ne couvre que la partie systèmes et ne tient pas compte des protections antivirus, firewall, IDS, IPS. Nous ne couvrons que les phases de scan, d’exploitation et de maintien d’accès. Nous allons réaliser le test avec BackTrack 5 R3 à télécharger ici: Les outils dont nous allons nous servir sont Nmap, Nessus, Metasploit (le framework du hacker, les exploits sont écrits en ruby), John the Ripper et Powershell. L’objectif est de récupérer les credentials administrateur du domaine et de maintenir l’accès.

Read more »

Jun

12

2012

Nous allons voir dans cet article comment réaliser une défragmentation hors ligne de la base de données AD (NTDS) sous Windows 2008. A partir de cette version, plus besoin de redémarrer en mode DSRM pour effectuer ce type d’opération, il vous suffit de stopper le service Active Directory.

Read more »

Apr

15

2012

Nous allons décrire dans ce post comment restreindre l’accès mobile à votre messagerie Exchange 2010 à certains utilisateurs de votre entreprise. Seuls les utilisateurs faisant partie du groupe Active Directory LDAP389-ACTIVESYNC pourront utiliser le protocole ActiveSync et paramétrer leur compte de messagerie sur leur Smartphone. Les autorisations ActiveSync seront mises en place grâce à un script PowerShell lancé par une tâche planifiée.

Read more »

Mar

19

2012

Nous allons dans ce post voir comment réaliser un inventaire de vos serveurs physiques ainsi que de vos machines virtuelles VMWare et les hôtes physiques sur lesquelles elles sont hébérgées. Si vous possédez un environnement virtualisé sous VMWare ce script peut vous être utile dans le cadre d’un inventaire de licences Windows Server et vous aider à opter pour tel ou tel type de licence. Pour plus d’informations sur le licensing Windows Server en environnement VMWare lire cet article.

Read more »

Nov

18

2011

Quand vous mettez en place un solution de messagerie Exchange vous avez la possibilité de permettre à vos utilisateurs d’accéder à leur boite aux lettres sur leur mobile via le protocole ActiveSync pour la plupart des plateformes (IPhone, Android, Windows Phone…). En ce qui concerne Blackberry, pour une solution d’entreprise, il est conseillé de mettre en place une infrastructure BES.

Read more »

Jun

11

2011

Nous allons dans ce post référencer différents cas intéressants que nous avons pu rencontrer lors de l’utilisation de notre principal outil de travail: Les consoles de management MS (MMC) , et oui on ne travaille pas tout le temps avec Powershell…

Nous allons parler DNS (dnsmgmt.msc), GPOs (rsop.msc et gpmc.msc) et finalement utilisateurs et ordinateurs AD (dsa.msc) et voir quels problèmes nous avons pu rencontrer lors de l’utilisation de ces consoles, que ce soit sous AD 2000/2003 et AD 2008.

Read more »

May

22

2011

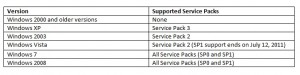

Dans cet article nous allons réaliser un inventaire de conformité WSUS des ordinateurs de votre domaine. Les machines qui peuvent recevoir des patchs de sécurité Microsoft doivent avoir une version d’OS et de Service Pack minimale, ci-dessous un tableau récapitulatif des versions de Windows supportées:

Read more »

Oct

08

2010

L’outil repadmin peut vous servir à surveiller la bonne réplication au sein de votre forêt Active Directory. Vous pouvez lire cet article pour avoir plus de détails, grâce à la commande “repadmin /replsum” on peut avoir le statut global de réplication au sein de nôtre forêt. L’information “largest delta” correspond au plus grand intervalle de réplication constaté entre le DC indiqué et l’un de ces partenaires pour l’ensemble des partitions AD répliquées par celui ci. Le nombre d’échecs de réplication pour l’ensemble des “Naming Context” (i.e. partitions AD) et partenaires de réplication nous est aussi donné.

Le but de notre script va être d’analyser la réplication entrante de chacun de nos DCs grâce à la commande “repadmin /replsum /bydest” puis d’analyser son contenu. Dans le cas où vous avez des RODC dans vôtre infrastructure ils apparaitront dans le résultat de la commande, contrairement au commutateur /bysrc, pour plus de détails lire ce post. Si pour un DC donné la valeur “largest delta” dépasse un seuil à définir ou que des échecs de réplication sont constatés, alors nous analyserons l’attribut msDS-ReplAllInboundNeighbors de l’objet RootDSE de ce contrôleur de domaine. Nous pourrons ainsi avoir le détail du partenaire de réplication qui pose problème et le “Naming Context” qui n’a pas bien répliqué. Il est aussi possible d’obtenir cette information avec la commande “replsum /showrepl %dc_name% /csv“, mais l’information contenue dans l’attribut msDS-ReplAllInboundNeighbors est au format XML et est donc aussi sympathique à manipuler via script.

Read more »

Sep

08

2010

Dans cet article nous allons voir comment faire un script qui recherche des paramètres de GPO, ce point a été abordé par Lindsay Harris dans cet article et celui ci. L’avantage de sa méthode est que les critères de recherche peuvent être vraiment détaillés, par contre la méthode consiste a exporter toutes les GPOs de votre domaine au format XML et effectuer une analyse de ces fichiers, le traitement du script peut donc s’avérer très long si vous disposez de beaucoup de GPOs. La méthode que je vous propose est plus performante en termes de temps de traitement mais offre des critères de recherche plus limités, à vous de voir celle qui vous convient le mieux.

Read more »